Les évolutions technologiques récentes vont bouleverser notre mode de consommation et apporter des changements profonds dans les domaines de la santé, de la logistique, le transport, l’énergie, l’agriculture, …

Si le déploiement de l’IoT (Internet of Things) destiné à collecter un ensemble d’informations constitue la première brique de cette évolution, la plus-value de cette transversalité numérique ne peut être obtenue qu’en garantissant la sécurisation des données collectées et le traitement efficace de ces données.

En cela, la technologie Blockchain s’insère dans l’écosystème de l’IoT en apportant un stockage des données, en assurant le transport sécurisé des données échangées et en permettant la traçabilité des données.

Quant aux traitements des données, l’intelligence artificielle (IA) permet de les valoriser et de les traduire en informations exploitables facilitant ainsi l’analyse décisionnelle des systèmes complexes. De surcroit, les méthodes d’apprentissages autonomes (Machine Learning) permettent également de classifier les données et d’apporter des outils de prédictions des pannes.

Les applications IA pourraient être mise en œuvre sur des lames de serveurs au plus proches des données collectées, formant ainsi un data-center de petite taille (MEC : Mobile Edge Computing).

Ainsi, les secteurs de la santé (capteurs et IA pour détecter l’évolution des maladies), du transport (véhicules autonomes), des chaînes d’approvisionnement (réparation des chaînes de production avant la cassure des pièces usées, l’approvisionnement en flux tendus), de l’énergie (délestages des sites industriels en assurant un transport de l’énergie au plus proche) seront impactés par la complémentarité de ces technologies disruptives.

Dans ces écosystèmes de plus en plus complexes, la donnée reste l’élément fondamental et le premier maillon d’une nouvelle ère économique. Les cabinets d’analystes estiment une évolution constante du marché des capteurs de l’IoT pour atteindre une centaine de milliards de dollars d’ici 2023 et une croissance du taux actuariel (CAGR – Compound annual growth rate) de 13%.

SigFox est le premier opérateur à s’être positionné sur le marché de la transmission sans fil des données issues des capteurs en déployant un réseau de transmission longue portées à basse consommation (LPWAN : LoW Power WAN). Ce réseau LPWAN répond à la demande des compteurs intelligents (smart-meters, compteur d’eau, compteur de gaz), à la gestion des villes (smart-city).

Aujourd’hui, l’opérateur Télécom SigFox est concurrencé par l’opérateur QoWiSio, l’opérateur Américain Ingénu, et l’alliance LoRaWAN avec le déploiement de LoRa par les opérateurs télécoms historiques.

Le réseau cellulaire 4G se positionne également sur ce secteur en étendant ses fonctionnalités pour répondre à l’émergence du marché de l’IoT . Ce réseau dédié aux communications Machine à Machine (MTC – Machine Type Communication) est destiné à devenir le premier réseau cellulaire LPWAN (Low Power WAN). Le premier avantage de cette solution est de pouvoir rapidement apporter une couverture mondiale avec optionnellement une qualité de service.

L’IoT cellulaire (par son réseau d’accès NB-IoT, LTE-M et prochainement 5G NR) devrait connaître la plus forte croissance avec en point de mire, entre 10 000 et 100 000 objets connectés sous la couverture d’une seule station de base.

Le réseau 5G quant à lui va permettre d’apporter de nouvelles solutions pour les communications M2M à temps réel (missions critiques URLLC : Ultra Reliable Low Latency Communication) pour répondre au besoin du secteur de l’automobile et de l’industrie (IIoT – Industrial IoT).

Dans cet article, nous allons présenter à la fois l’évolution de l’architecture du réseau 4G et le déploiement de l’accès radioélectrique LTE-M pour répondre aux besoins en communication des objets connectés.

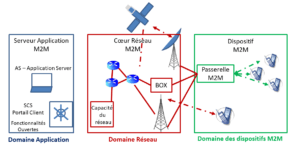

Architecture du réseau M2M

L’architecture générique du réseau M2M a été spécifiée par l’institut ETSI qui a défini les fonctions de bases pour pouvoir échanger des données entre un objet et un serveur. Cette architecture s’appuie sur un ensemble de fonctionnalités logicielles déployées dans un framework.

Le but du framework est de décrire les services qui permettent de gérer l’objet : enregistrement, authentification, récupération des données de manière périodique ou par une méthode de réveil, accessibilité de l’objet, localisation, type de réseau supporté, … Les applications sont réunies dans une bibliothèque logicielle générique prenant en charge l’objet quel que soit le réseau de connectivité, auxquelles se rajoutent des applications spécifiques permettant de gérer les caractéristiques de chaque réseau de connectivité. On parle de Capacité du réseau (ou service capabilities), les fonctionnalités proposées par le réseau d’accès et gérées par le framework.

L’architecture du réseau M2M se décompose en trois parties :

- Le domaine d’application ;

- Le domaine des réseaux ;

- Le domaine des dispositifs ;

Figure 1. L’architecture fonctionnelle du M2M

Le domaine des dispositifs est composé des éléments suivants :

- Le domaine des réseaux gère la connectivité de l’objet. Cela suppose l’enregistrement de l’objet, la gestion du plan de transport (établissement d’un tunnel pour la Data), la gestion de la mobilité, la gestion de la qualité de service et la facturation. Le domaine des réseaux se découpent en trois parties :

- Réseau d’accès : Il s’agit d’une connexion soit en tout IP via un support en cuivre, un support optique, un lien cellulaire (GPRS, 4G, WiMax), lien satellitaire ou d’une connexion non IP via le réseau GSM ;

- Cœur réseau : Il fournit les fonctions comme la connectivité (IP ou SMS), les fonctions de contrôle du réseau (qualité de service) et l’autorisation du service demandé ;

- Les capacités de Service (M2M Service Capabilities). Il fournit les fonctions M2M qui sont offertes aux serveurs d’applications client via des interfaces ouvertes (API) en s’appuyant sur les fonctionnalités du cœur réseau à travers les interfaces normalisées (Gx,Gi) ;

- Le domaine d’application est composé :

- D’un serveur d’application client (AS)

- D’un portail client qui fournit des fonctionnalités au client.

La première fonctionnalité du portail client consiste à inscrire l’objet via une interface https. L’étape de provisioning consiste à enregistrer le n-uplet identifiant(s) dispositif(s), clé(s) privée(s) et identifiant(s) applicatif(s) dans le cœur réseau de l’opérateur. Cette étape est partiellement réalisée par l’opérateur pour le réseau cellulaire et entièrement réalisée par le client dans le cas du réseau LoRa.

Les autres fonctionnalités sont proposées au client par une interface API permettant au client d’accéder à un serveur de données dont le rôle est de stocker les informations fournies par l’objet ou par le réseau. En général le client se connecte via le protocole http (API REST), ou un protocole plus léger comme le protocole MQTT, XAP, XMPP ou COAP. La demande d’accès est contrôlée par un jeton d’authentification (Token) transmis au moment de la requête http. Le client doit donc activer un compte auprès de l’opérateur (lors de la première étape) pour utiliser une ou plusieurs API. Chaque API est associée à un jeton (comme par exemple, l’identifiant APPEUI pour LoRa).

Au niveau du portail client, l’opérateur dispose en plus :

- d’outils de supervision du réseau et des sauvegardes de logs ;

- des bases de données contenant les informations de souscriptions de chaque client : identité et clé privée de chaque objet pouvant s’enregistrer sur le réseau ainsi que les règles à appliquer pour chaque objet et les droits (les jetons d’authentification) ;

- d’un serveur de facturation et de gestion de la politique des droits;

Note: l’architecture du réseau M2M dédié au réseau 4G est présentée dans la formation SE23.

Evolution de l’architecture du réseau 4G pour le M2M : AESE

Le cœur réseau 4G/EPC pour les communications machines MTC (Machine Type Communication)

En s’appuyant sur la spécification de l’ETSI, l’organisation 3GPP propose au niveau du cœur réseau EPC une nouvelle entité nommée SCEF (Service Capability Exposure Function) ou MTC-IWF (InterWorking Function). L’entité SCEF est connectée au portail client (SCS – Service Capacity Server) par une interface API proposée par l’opérateur (interface T8) alors que l’entité MTC-IWF est connectée au portail client par le protocole DIAMETER. L’architecture évolue particulièrement autour du SCEF (AESE Architecture Enhancement for Service capability Exposure).

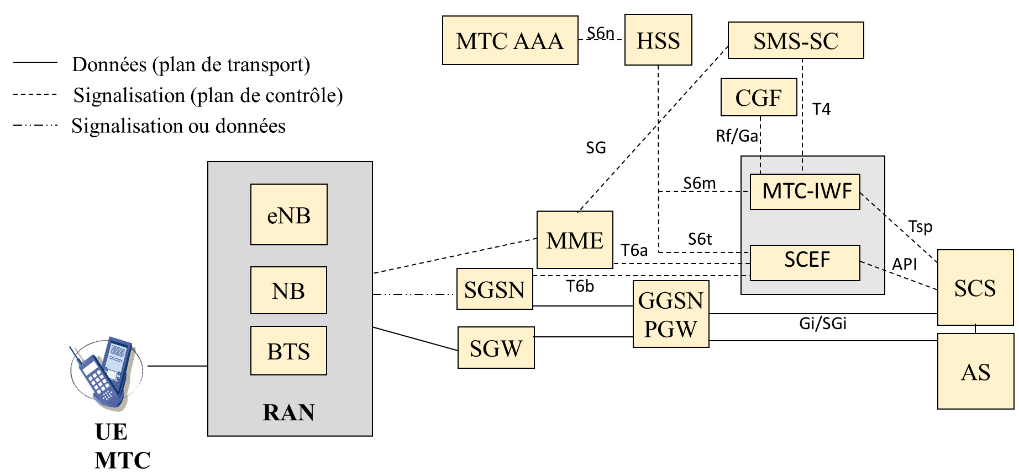

Figure 2 : Les entités et les interfaces liées au MTC-IWF et SCEF en R.13 et R.14

L’entité SCEF supporte la demande d’échange de données entre le serveur et les terminaux IoT mais elle supporte en plus la supervision d’évènements même en cas d’itinérance (roaming).

Les rôles de l’entité SCEF sont :

- Authentification et l’autorisation d’une requête du SCS ;

- Identification du SCS ;

- Gestion des listes d’accès (ACL : Access Control list);

- Gère les frameworks pour apporter des capacités du service du réseau 3GPP au SCS ;

- Masque le réseau opérateur ;

- Configure les évènements à surveiller et récupère les évènements ;

- Gère les politiques de priorité et de capacité du réseau opérateur (évite la saturation des nœuds de service) ;

- Génère des compte-rendu d’appels (CDR) pour la taxation.

En cas d’itinérance, l’entité SCEF du réseau home possède une interface avec l’entité IWK-SCEF (InterWorKing SCEF) du réseau visité.

L’entité IWK-SCEF est optionnelle. Elle est située dans le réseau visité pour dialoguer avec l’entité SCEF du réseau Home via l’interface T7. L’entité IWK-SCEF relaie les données non IP entre l’entité MME et l’entité SCEF. Si le réseau visité ne déploie par d’entité IWK-SCEF alors le dispositif devra établir une connexion PDN avec le routeur de passerelle PGW pour pouvoir transmettre ou recevoir des données.

L’entité MME évolue pour pouvoir gérer de façon efficace la création de tunnel entre le terminal et le serveur d’application. Le tunnel est créé soit sur le plan utilisateur (eNB/SGW/PGW), soit sur le plan de contrôle (eNB/MME) suivant l’évolution du réseau opérateur (User Plane EPS evolution et/ou Control Plane EPS evolution)

Note : La formation SE26 présente en détail l’évolution du réseau pour les communication machines, le rôle des entités, les interfaces et les procédures.

La procédure de déclenchement

La procédure de déclenchement a été proposée dans la recommandation technique de la release R.10 afin de permettre à un dispositif IoT de répondre à une sollicitation du portail client (SCS). La procédure de déclenchement de dispositif est normalisée dans la release R.11 et nécessite une première phase d’enregistrement de la part du serveur SCS auprès de l’entité SCEF ou MTC-IWF avec comme droit d’émettre des requêtes de réveil (Trigger Request). La phase d’enregistrement a pour but de créer un identifiant de transaction et les droits de requêtes formant ainsi une entrée dans la table de contexte de l’entité MTC-IWF/SCEF à laquelle se rajoute l’identifiant du ou des dispositifs à réveiller. Le dispositif peut s’identifier à partir de son numéro MSISDN, d’un identifiant externe sauvegardé sur le serveur MTC AAA de l’opérateur ou d’un identifiant de groupe.

Dans les spécifications 3GPP de la Release 11, l’entité SCS contacte l’entité MTC-IWF via une requête DIAMETER afin que ce dernier puisse réveiller le dispositif. Lorsque l’entité MTC-IWF reçoit une demande de réveil, il contacte d’abord la base de données HSS (ou le HLR) afin de convertir l’identité publique en une identité interne au réseau opérateur (identifiant IMSI). L’entité HSS/HLR peut éventuellement contacter un serveur d’authentification MTC-AAA pour convertir une identité externe en un numéro IMSI. Si l’identité de l’UE MTC est reconnue, l’entité MTC-IWF récupère les informations de souscription du afin de mettre en relation le portail client SCS avec le dispositif.

L’entité MTC-IWF définit la méthode de réveil la plus adéquate sur le plan de contrôle pour déclencher une mesure au niveau du dispositif à partir des informations suivantes :

- Les informations actuelles d’accessibilités de l’UE (sur quel réseau l’UE est situé, et sur quel zone) ;

- Les méthodes de déclenchement de service supporté par le réseau HPLMN ou VPLMN ;

- Les méthodes de déclenchement supportées par l’UE ;

- Les politiques de déclenchement de réveil de l’opérateur ;

- Autres informations reçues de la part du serveur SCS dont potentiellement la localisation du dispositif si celle-ci est connue. La localisation permet d’optimiser le paging à la cellule et non à la zone de localisation TAI (Tracking Area Identifier).

Les méthodes de réveil possible sont :

- MT SMS. L’UE doit pouvoir reconnaitre dans le message un MT SMS provenant du SCS ;

- Cell Broadcast : La procédure Cell Broadcast permet de réveiller un dispositif UE en émettant des informations sur les SIB portés par le canal balise ;

- Signalisation NAS ;

- Messages IMS.

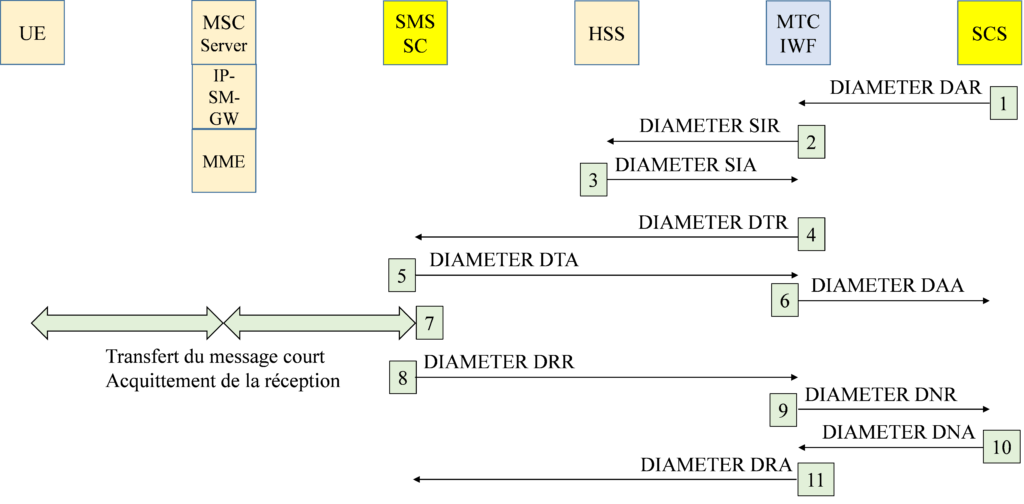

De manière plus explicite, la figure 3 présente le call flow de la procédure de déclenchement. On suppose que le serveur SCS s’est préalablement enregistrée auprès de l’entité MTC-IWF et au cours de la procédure d’enregistrement, le portail client SCS a associé le dispositif UE à réveiller. L’entité SCS connait l’adresse IP de l’entité MTC-IWF, dans le cas contraire, le portail client SCS fait une requête DNS.

La demande de réveil est initialement déclenchée par une API provenant du serveur d’application Client vers l’entité SCS (non présente sur le call-flow). L’entité SCS transmet le message Request Device trigger à l’entité MTC-IWF (éventuellement après une requête DNS) dans la commande DIAMETER DAR (Device Action Request) à travers l’interface Tsp.

Le message DAR contient les informations suivantes (AVP) :

- Le type de message : Device Trigger Request

- Le MSISDN ou une identité externe correspondant à l’UE MTC à réveiller

- L’identité du SCS qui émet la requête.

- Un numéro de référence de la demande de requête de réveil

- Les données de Trigger contenant données à transmettre à l’UE MTC lors de la demande de réveil comme :

- Priorité du trigger

- L’identification du port de l’application à exécuter au niveau du dispositif

- Une durée de validité du message de réveil. Un temporisateur est déclenché au niveau du MTC-IWF qui reçoit le message DAR.

Figure 3. Call Flow d’un réveil de dispositif par SMS

L’entité MTC-IWF peut interdire ou autoriser la requête de réveil à partir de l’identité du serveur SCS si le serveur SCS n’est pas reconnu ou si le serveur SCS a dépassé le nombre de requêtes autorisées.

La durée de validité permettra à l’entité MTC-IWF de savoir si le dispositif sera joignable avant la fin du temporisateur. L’entité MTC-IWF aura besoin de connaitre la durée pendant laquelle le dispositif est soit à l’état dormant, soit en mode de veille avant la prochaine écoute de paging (Paging Occasion). Si le dispositif ne peut pas être réveillé pendant la durée de validité du message de réveil, alors l’entité MTC-IWF retourne un rapport d’erreur dans le message DAA.

L’entité MTC-IWF contacte l’entité HSS (éventuellement après une résolution HSS via la fonction de localisation SLF). A la réception de la requête DIAMETER SIR, l’entité HSS réalise les opérations suivantes :

- Correspondance entre le numéro publique (MSISDN ou identité MTC externe) avec l’identité privée IMSI du dispositif ;

- Récupère -si le dispositif est enregistré- le nœud de service actuel du dispositif (soit l’entité MME, l’entité SGSN, ou l’entité MSC) ;

- Vérifie les droits de souscriptions du dispositif en correspondance avec l’identification du serveur SCS pour valider ou non la requête de réveil.

L’entité HSS répond à l’entité MTC-IWF par la requête SIA avec les éléments suivants :

- Le nœud de service (MSC, SGSN, SGW) actuel du dispositif ;

- Renvoie le statut du dispositif (UE State Information) permettant de savoir si le dispositif est à l’état connecté, de veille, ou non enregistré (absent). Cette information est apportée par le HSS ;

- Le ou les mécanismes supportés par le dispositif (information apportée par le HSS) ;

- Les capacités de services offertes par le réseau de l’opérateur Home (framework implémenté dans le MTC-IWF) et éventuellement par l’opérateur visité en cas de roaming ;

- Autres informations transmises par le SCS (localisation du dispositif, demande de réveil groupé, …).

A partir des informations reçues, l’entité MTC-IWF sélectionne le mécanisme pour transmettre la requête de réveil au dispositif le plus efficace (SMS, Cell Broadcast, …) et génère un ticket de taxation.

L’entité MTC-IWF sélectionne la méthode SMS pour réveiller le dispositif. Il émet au serveur SMC-SC (SMS Service Center) la requête DTR.

Le message DTR contient :

- le numéro IMSI du dispositif et éventuellement le MSISDN si le MTC-IWF le connait (si le SCS a donné l’identité MSISDN au MTC-IWF et non un identifiant MTC externe) ;

- l’identité de l’entité SCS ;

- l’identité du nœud de service (SGSN, MSC ou MME) si connu ;

- le statut du dispositif ;

- le numéro de référence de la demande de requête de réveil ;

- la durée de validité du message de réveil ;

- la Priorité du trigger ;

- l’identification du port d’application du SMS.

Une fois le message DTR reçu, si le dispositif est joignable le centre de service SMS (SMS-SC) n’a pas besoin de contacter l’entité HSS. Il doit néanmoins :

- vérifier l’identité du dispositif (IMSI ou MSISDN). Si l’UE n’est pas reconnu (DIAMETER_ERROR_USER_UNKNOWN) ;

- vérifier l’identité du SCS. Si l’identité du SCS n’est pas reconnu (DIAMETER_ERROR_INVALID_SME_ADDRESS) ;

- Router l’information vers le nœud de service (SGSN, MSC ou MME). Il renvoie alors l’information DIAMETER_SUCCESS à l’entité MTC-IWF.

Si le dispositif est non enregistré (absent), le centre SMS-SC va stocker le message et envoyer une notification à l’entité HSS (SM Message Delivery Status Report) afin que l’entité HSS rajoute l’adresse du centre SMS-SC dans la liste des messages d’attentes. Ainsi, lorsque le terminal MTC UE fera une demande d’attachement, il prendra connaissance du trigger.

Le centre SMS-SC renvoi le résultat de la demande DTR dans le message DTA. Le code de résultat AVP indique si la requête est acceptée (SUCCESS) ou refusée (FAILURE) avec le code d’erreur correspondant :

- congestion du SMS-SC ;

- adresse SME non valide ;

- erreur de protocole SM.

A ce stade, l’entité MCT-IWF acquitte le message DAR par la réponse DAA, ce qui confirme que la demande de réveil a bien été transmise au SMS-SC.

Le message DAA contient :

- le numéro de référence de la demande de requête de réveil ;

- l’état du statut de la requête de réveil.

Si la requête est acceptée, le centre SMS-SC envoie le SMS vers le MTC UE et attend la notification de SMS. Cette notification est transférée du SMS-SC vers l’entité MTC-IWF dans le message DIAMETER DRR (Delivery Report Request) et l’entité MTC-IWF répondra au SMS-SC par la réponse DRA (Delivery Report Answer).

Le message DRR transmet le rapport de succès ou d’échec de transfert su Trigger par SMS, il contient les informations suivantes :

- l’identité IMSI de l’UE et éventuellement le MSISDN ;

- l’identité du SCS ;

- le résultat de la requête :

- Client Absent

- Mémoire de l’UE remplie

- Transfert réussi.

L’entité MTC IWF informe l’entité SCS de la réception du SMS de la part de l’UE. L’entité MTC-IWF envoie le message DIAMETER DNR (Device Notification Request) au serveur SCS et attend la réponse DNA (Device Notification Accept)

Le DNR contient les informations suivantes :

- le MSISDN ou l’identité externe du dispositif ;

- l’identité du SCS qui a fait la demande de réveil ;

- le numéro de référence de la demande de requête de réveil ;

- la réponse à la demande de réveil.

L’entité SCS acquitte la réception de cette requête en répondant par le message DIAMETER DNA.

Enfin, l’entité MTC-IWF répond à la requête DRR émis par le SMS-SC par la réponse DRA, informant ainsi le SMS-SC d’un succès ou d’une erreur sur l’interface T4.

Les autres procédures sont détaillées dans la formation SE26.

Interface radio LTE-M

L’accès radio LTE a initialement été conçu pour optimiser les communications à haut débit (MBB : Mobile BroadBand, mobiles larges bandes) en prenant en compte une mobilité élevée et une latence faible pour le transport des données (10 ms). Les exigences en termes de performances 4G sont encore mesurées à ce jour par le débit maximum et la réduction de la latence sur le plan de transport (UP : User Plane).

Le marché de l’Internet des Objets a longtemps été supporté par le réseau GPRS. Cela s’explique par le faible coût des modems GPRS comparé aux modems 4G. Toutefois, les performances de l’accès radio LTE sont attractives :

- meilleure efficacité spectrale ;

- disponibilité de l’interface radio pour du long terme ;

- couverture globale.

De par ses atouts, une optimisation du lien radio LTE et du cœur réseau (MTC : Machine Type Communication) sont mises en œuvre pour répondre aux spécificités du marché de l’IoT.

Les optimisations portent sur :

- le contrôle de la congestion et la maximisation de la capacité de la cellule ;

- la réduction de la signalisation 4G ;

- l’augmentation de la durée de vie de la batterie ;

- l’augmentation de la Couverture.

De surcroît, pour devenir compétitif sur le marché de l’IoT, une réduction importante du prix des modems LTE est nécessaire. Dans la Release R.13, l’organisme 3GPP propose une simplification des terminaux en définissant deux nouvelles catégories de terminaux sous l’appellation cat-M1 et cat-NB1.

Les améliorations sur l’interface radio

Le réseau d’accès doit pouvoir supporter un très grand nombre de terminaux (mMTC massive MTC) tout en conservant une QoS (Quality Of Service) pour les communications humaines. Pour répondre à cet impératif :

- des procédures de contrôle de congestion et le paramétrage d’objets tolérants au délai permet d’optimiser le fonctionnement du réseau tout en différenciant la requête de service émise par le terminal UE ;

- des procédures de réduction de la signalisation permet d’optimiser le plan de signalisation.

De plus, les terminaux IoT doivent obligatoirement avoir une autonomie de plusieurs années, ce qui nécessite de mettre en œuvre des mécanismes de gestion d’énergie (DRX – Discontinuous Reception et PSM – Power Saving Mode) en contrepartie d’une latence élevée (HL Com High Latency Communication).

Le contrôle de la congestion

La saturation du réseau peut se produire :

- Au niveau de l’interface radio lorsque de nombreux terminaux se connectent ou tentent de se connecter simultanément vers la même station de base eNB ;

- Au niveau du cœur réseau EPC (Evolved Packet Network) : la congestion peut se produire au niveau de l’entité MME pour la signalisation ou au niveau des entités SGW/PGW pour le trafic. L’entité MME peut être fortement sollicitée lorsque le nombre de terminaux établissant une communication NAS est élevé. Pour réduire sa charge, l’entité MME contrôle principalement la congestion avec les entités eNB.

Pour gérer de manière sélective la congestion sur l’interface radio, la Release R.10 introduit un indicateur de faible priorité (LAPI : Low Access Priority Indicator) destiné aux terminaux IoT. Cet indicateur est implémenté dans les dispositifs soit au cours de leur fabrication, soit lors du provisionnement via l’interface radio par le mécanisme OTA (Over The Air). Lorsque le terminal fait sa demande de connexion radio, il transmet au cours de la requête RRC_Connection_Request la cause de sa demande (delay tolerant). En cas de saturation de la station de base eNB, celle-ci rejette la demande de connexion en demandant au terminal, dans le message RRC_Connexion_Reject, d’attendre jusqu’à 30 mn avant de refaire une nouvelle demande de connexion radio (Extended Wait Time).

Dans la Release 11 l’entité eNB contrôle la congestion via l’interface LTE-Uu en diffusant un message d’information SIB 14.

Le message diffusé par le SIB14 transporte une information de restriction de cellule (EAB : Extended Access Barring). Ce message est destiné à interdire aux terminaux de faible latence (LAPI) toute demande de requête de service. Afin de prendre connaissance de la modification du SIB14, les terminaux configurés avec l’identifiant LAPI reçoivent une notification par la procédure de paging les informant d’écouter le message d’information SIB14 diffusé par la station de base eNB. La procédure EAB ne concerne donc qu’une partie des terminaux.

Ce nouveau mécanisme offre deux avantages : Le premier avantage est la réduction de la signalisation au niveau de la station de base eNB, le deuxième avantage est une réduction de la puissance consommée par le mobile UE.

La réduction de la signalisation

Afin de réduire la signalisation, la procédure de mise à jour périodique de la localisation a été étendue et une nouvelle procédure de connexion radio a été proposée.

La procédure PTAU (Periodic Tracking Area Update) est périodiquement exécutée par un dispositif pour notifier auprès de l’entité MME de sa joignabilité sur le réseau d’accès radio 3GPP. Cette procédure est réalisée à l’expiration du Timer T.3412 lequel est ré-initialisé à chaque message NAS. Sa valeur par défaut est de 54 mn : la valeur du Timer T.3412 est transmise par le cœur réseau vers le mobile UE au cours de la procédure d’attachement ou lors de la mise à jour de la localisation en cas de changement d’indicateur de zone de tracking TAI.

Pour réduire ce message de signalisation, l’organisme de normalisation 3GPP propose d’étendre la temporisation périodique de localisation en augmentant la valeur du timer T.3412 (timer étendu).

Lorsque le terminal demande une connexion radio, la station de base eNB réalise une mise en sécurité des commandes NAS et une mise en sécurité de la transmission de données en échangeant. Ce contexte de mise en sécurité AS (Access Stratum) est sauvegardé au niveau du terminal UE et de la station de base eNB. L’établissement de ce lien permet au terminal de passer de l’état de veille à l’état connecté.

Pour éviter l’échange d’information AS chaque fois que le mobile souhaite passer du mode de veille au mode connecté, deux nouvelles requêtes RRC ont été introduites. Ces requêtes permettent de suspendre le lien radio et de passer en mode de veille tout en conservant le contexte AS au niveau du terminal et de la station de base. On dit alors que le terminal est à l’état Inactif (Inactive State) : Après une période d’inactivité, le terminal suspend sa transmission par le message RRC Suspend. La station de base eNB suspend alors la communication en relâchant le lien radio avec le terminal mais en conservant le contexte du terminal.

Le lien radio sera rétabli à l’initiative de la station de base (par une notification de paging) ou à l’initiative du terminal via la requête RRC Resume.

La durée de vie de la batterie

Les terminaux IoT doivent pouvoir être connectés au cœur réseau sans la moindre recharge pendant plusieurs années. Cette autonomie s’obtient en apportant plusieurs mécanismes complémentaires au terminal comme le mode PSM (Power Saving Mode) défini dans la Release R.12 et l’évolution du DRX définie dans la Release R.13 (eDRX). Ces deux modes définissent une durée pendant laquelle le terminal éteint son interface radio dans le but de prolonger la durée de vie de sa batterie.

Ces modes sont présentés dans la formation SE26.

L’interface radio LTE-M

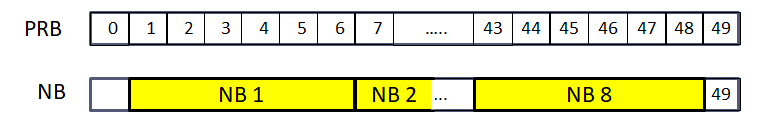

Le réseau d’accès LTE-M hérite des canaux physiques du LTE-M. La bande totale du réseau LTE est divisée en bande étroite occupant chacune 6 PRB (soit 1.4 MHz) comme le montre la figure 4.

Figure 4 : La division de la bande LTE de 10 MHz en sous bandes étroites LTE-M de 1.4 MHz

Le nombre de sous bandes étroites dépendent de la bande LTE sur laquelle le réseau LTE-M s ‘adosse, comme indiqué dans le tableau suivant.

| LTE BW | Nombre de PRB | Nombre de bandes étroites | PRB exclues du LTE-M | Le numéro d’indexation des sous-bandes pour la communication LTE-M |

| 1.4 MHz | 6 | 1 | None | |

| 3 MHz | 15 | 2 | 0,7,14 | |

| 5 MHz | 25 | 4 | 12 | 1 and 4 |

| 10 MHz | 50 | 8 | 0,49 | 1 to 3 and 6 to 8 |

| 15 MHz | 75 | 12 | 0,37,74 | 1 to 5 and 8 to 12 |

| 20 MHz | 100 | 16 | 0,1,98,99 | 1 to 7 and 10 to 16 |

Table 1 : La configuration des bandes étroites LTE-M

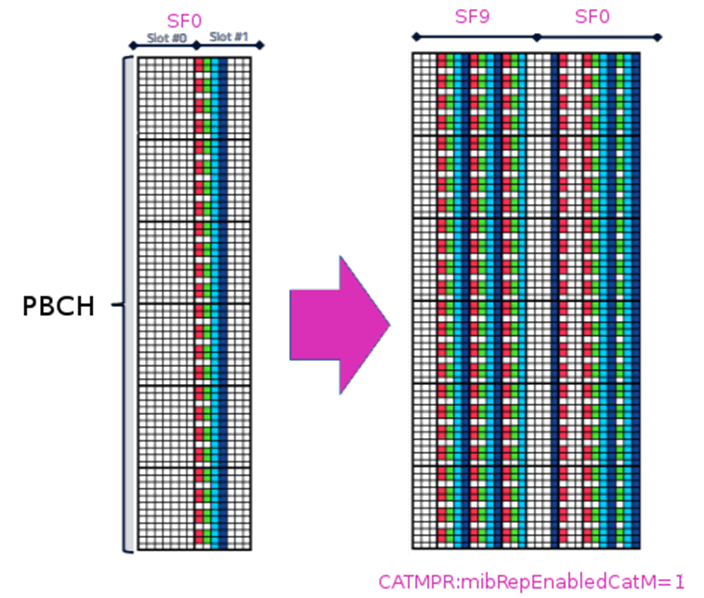

A l’instar de tous terminaux LTE, le terminal IoT écoute le centre de la bande du réseau d’accès LTE afin de récupérer les signaux de synchronisations et le message MIB transmis dans le canal de diffusion (PBCH)

Pour les terminaux IoT, les informations MIB sont transportées sur le canal physique MPBCH avec une périodicité de 10 ms. Un nouveau MIB est transmis toutes les 40 ms et par conséquent chaque MIB est répété 4 fois. Le nombre de répétitions peut être augmenté afin d’améliorer la couverture du canal MPBCH. Le nombre de répétitions est connu par le terminal via le paramètre CATMPR:mibRepEnabledCatM.

Note: La formation SE26 présente les évolutions de l’interface radio et les canaux logiques/physiques, notamment les impacts sur les canaux physiques (MPBCH, MPRACH, MPDCCH/MPUCCH, MPDSCH/MPUSCH) et de synchronisation (PSS, SSS).

Figure 5 : La répétition du MPBCH

La station de base LTE-M transmet en plus des informations de signalisation SIB, lesquelles sont indiquées par le canal de diffusion MPBCH. Les informations SIB1-BR permet d’informer le terminal IoT du numéro de bande étroite exploité sur la bande LTE pour des communications sur le réseau d’accès LTE-M. Ainsi, en reprenant comme exemple le tableau 11.2, les communications sur l’accès radio LTE-M peuvent utiliser les 3 premières sous-bandes (NB1 à NB3) ou les trois dernières sous-bandes NB6 à NB8 : SIB1-BR indique les sous-bandes valides du lien descendant, et exclue automatiquement les 72 sous-porteuses centrales.

L’information DCI portée par le canal MPDCCH permet de transmettre :

- les informations de séquencement DL (DCI Format 6-1A/6-1B dans le mode CE A/B ;

- les commandes de contrôle de puissance du lien montant (DCI Format 3/3A) ;

- les informations d’allocation de ressource pour le lien montant (DCI Format 6-0A/6-0B pour les modes CE A/B) ;

- un indicateur de paging ou une mise à jour des informations de SI (DCI Format 6-2).

Les terminaux de catégorie CAT-M1 répondent aux spécifications proposées par le réseau d’accès LTE-M et les évolutions du cœur réseau.

En conclusion

Le marché du Wireless IoT est très concurrentiel : les opérateurs Orange et Bouygues Télécom ont déployé la solution LoRa pour contrer les opérateurs Sigfox ou QoWiSio sur le marché du M2M en France. Orange a récemment ouvert un deuxième réseau d’objet connecté via l’accès radio 4G/LTE-M. Cela permet de répondre à des cas d’usage différents puisque le réseau d’accès LTE-M permet :

- des débits de transmission plus important ;

- des appels téléphonique via le mécanisme VoLTE ;

- des accords de roaming avec les opérateurs pour le trafic

- des accords de roaming avec les opérateurs ayant déployé l’entité d’interfonctionnement IWK-SCEF pour les notifications

Les solutions LoRa propose des accords de roaming entre opérateurs (LoRAWAN 1.1). Cependant, le dispositif doit pouvoir se caler sur le plan de fréquence du pays visité. Cette approche a aussi été aussi mise en œuvre par Sigfox à travers son mécanisme MONARCH.

L’opérateur SFR est aussi présent sur le marché français via un accord commercial avec SIGFOX ; en parallèle SFR ouvre son réseau d’accès NB-IoT.